2025. 5. 29. 22:50ㆍDevops/Istio

오늘은 먼저 Istio Ambient Mode 에 대해 간단히 알아보겠습니다. 한마디로 정의하자면 Ambient Mode란 사이드카 없이 L4 와 L7을 분리하여 사용할 수 있도록 하는 Mode입니다.

공식홈에서는 이렇게 이야기하는데요.

이러한 계층적 접근 방식은 Istio를 점진적으로 도입할 수 있게 해주며, 메시가 없는 상태에서 보안이 강화된 L4 오버레이로, 그리고 필요에 따라 네임스페이스 단위로 완전한 L7 처리 및 정책 적용으로 부드럽게 전환할 수 있도록 합니다. 또한 서로 다른 Istio 데이터 플레인 모드에서 실행되는 워크로드 간에도 원활하게 상호 운용이 가능하므로, 사용자는 시간이 지남에 따라 변화하는 요구 사항에 맞춰 기능을 자유롭게 혼합하여 사용할 수 있습니다.

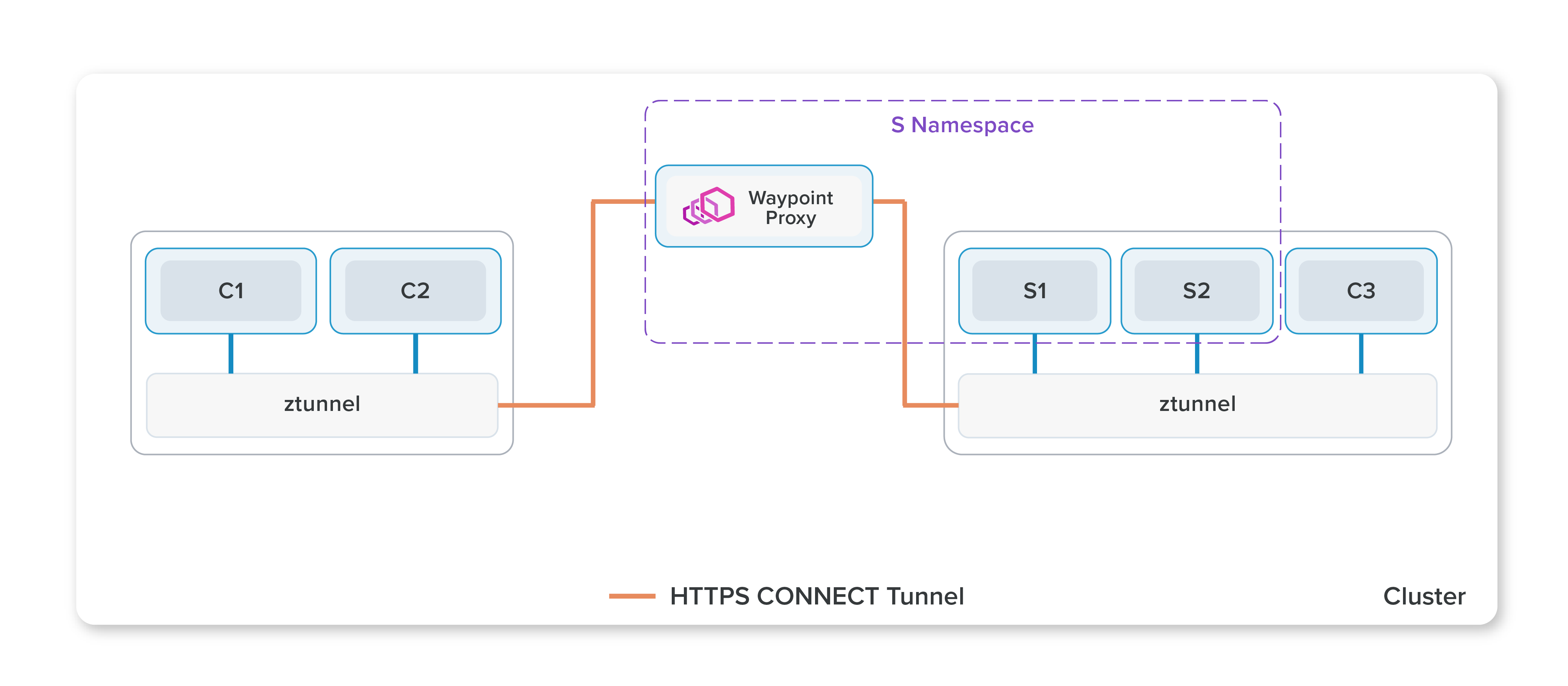

기존 Istio는 Sidecar와 Istio Ingressgateway를 사용했다면 ambient Mode에서는 sidecar없이 ztunnel 방식과 waypoint 방식을 활성화하여 모든 기능을 사용합니다. ( ztunnel이 daemonset으로 배포됨 )

또한 Istio Sidecar방식은 기존 Pod의 내역을 수정했다면.. Ambient 모드는 기존 Pod의 내역을 수정하지 않고 기능에 엑세스 하게 도와줍니다.

그리고 참고로 istio 공식홈에서는 sidecar모드와 ambient mode 둘다 사용이 가능하다합니다.

( 비교에 대한 문서 sidecar vs ambient : https://istio.io/latest/docs/overview/dataplane-modes/ )

그렇다면 두가지 핵심요소에 대해 간략하게 알아 보도록하겠습니다.

1. ztunnel (Zero Trust Tunnel) - L4

- 각 Kubernetes 노드에 DaemonSet으로 배포되는 L4 프록시입니다.

- 모든 트래픽을 캡처하여 mTLS 암호화, 인증, L4 수준의 정책 적용을 수행합니다.

- 애플리케이션 Pod에는 변경을 가하지 않습니다.

2. Waypoint Proxy - L7

- 선택적으로 네임스페이스 단위로 배포되는 L7 프록시입니다.

- HTTP 라우팅, 인증/인가, 관찰성, Wasm 플러그인 등을 처리합니다.

- L7 기능이 필요한 경우에만 활성화됩니다. ( RequestRouting, AuthoriaztionPolicy, Request Routing 등 )

3. Ambient Mesh의 장점

- 리소스 절감: 사이드카 프록시를 제거하여 CPU 및 메모리 사용량을 줄입니다.

- 운영 간소화: Pod 재시작 없이 메시 기능을 적용할 수 있습니다.

- 보안 강화: mTLS를 통한 트래픽 암호화와 인증/인가 정책을 제공합니다.

- 유연한 확장성: 필요한 경우에만 L7 기능을 활성화하여 오버헤드를 최소화합니다.

두가지기능이 거의 핵심입니다. 프로토콜은 hborn 터널 프로토콜을 사용한다고는하는데.. 정확히 알고싶으면 공식홈을 보면 더자세히나와있습니다. (https://istio.io/latest/docs/ambient/architecture/hbone/)

4. 정리

다음 글부터는 L4 ztunnel의 흐름과 사용방법에 대해 적을 예정

sidecar를 배제하는 아키텍쳐인만큼 리소스는 절감될 확률이 큰거가 굉장한 장점이며 pod의 재시작없이도 적용되는점이 진짜 좋은점같다는 생각이 들었슴...그리고 사용해보니 생각보다 사용방법이 전보다 더 힘든거같긴함..

'Devops > Istio' 카테고리의 다른 글

| Istio AuthorizationPolicy 이해해보기 (0) | 2025.03.25 |

|---|---|

| Istio Gateway vs Gateway API (0) | 2025.03.14 |

| Istio DestinationRule 이해하기 (0) | 2025.03.07 |

| SNI를 사용한 트래픽 라우팅 (0) | 2025.02.23 |

| Istio의 Gateway와 VirtualService 이해하기 (0) | 2025.02.20 |